Todo el planeta se ha puesto a trabajar para atajar la expansión de la COVID-19 o dar con su vacuna. Pero, paralelamente, el mundo de la ciberdelincuencia y del malware también se ha movilizado para sacarle partido a la crisis sanitaria. Es triste, pero es así. Y conviene tomar medidas. En este post te contamos las principales amenazas que circulan por las redes.

Desde principios de marzo, se ha detectado un alza de los ataques de malware que aprovechan el miedo que despierta la pandemia, o simplemente la necesidad de informarnos. También de los agujeros que hay en las conexiones de los millones de profesionales que hacen teletrabajo por el coronavirus.

Esta crisis sanitaria no solo está dejando muchas víctimas en hospitales y centros de salud, sino también en el ciberespacio. Hay muchas puertas de entrada y filones y los ciberdelincuentes lo saben. En estas semanas de confinamiento se han visto ataques de todo tipo. Hablamos de phishing, ransomware (incluso dirigido a hospitales y sanitarios), bulos a través de WhatsApp y redes sociales, intrusiones en reuniones de videoconferencia…

Phishing y suplantación de identidad

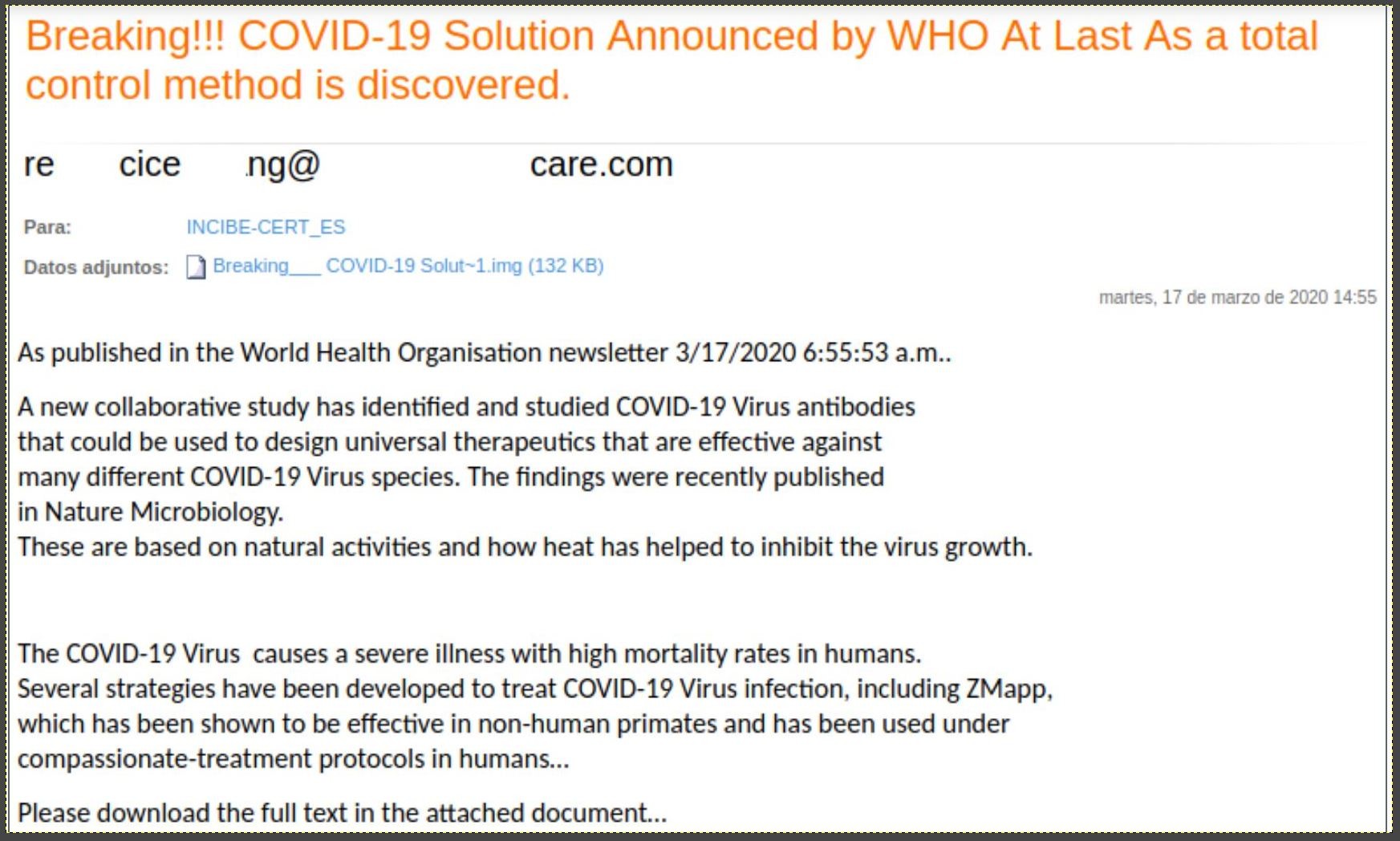

Por ejemplo, el fabricante de antivirus Eset detectaba recientemente una ola de campañas de email que suplantaban a la misma Organización Mundial de Salud (OMS). Adjuntaban archivos o enlaces maliciosos destinados a descargar todo tipo de malware. Desde variantes de Trickbot (especializado en el robo de información) a varios tipos de ransomware y troyanos bancarios.

También los malos han suplantado organismos oficiales nacionales como el Ministerio de Sanidad. En sus correos con supuestas recomendaciones sanitarias terminaban ofreciendo enlaces para vender mascarillas. También han enviado supuestas multas emitidas por la Dirección General de Tráfico (DGT) cuya finalidad era robar datos bancarios.

Incluso en marzo se han recuperado amenazas de otro tiempo que parecían ya muy superadas. Aprovechando la crisis sanitaria han vuelto las farmacias online fraudulentas con el cebo de medicamentos y tests para la detección y cura del coronavirus.

También desde Eset han identificado campañas de propagación de amenazas dirigidas hacia España y Latinoamérica. Se trataba de correos electrónicos con información de una supuesta vacuna para el coronavirus.

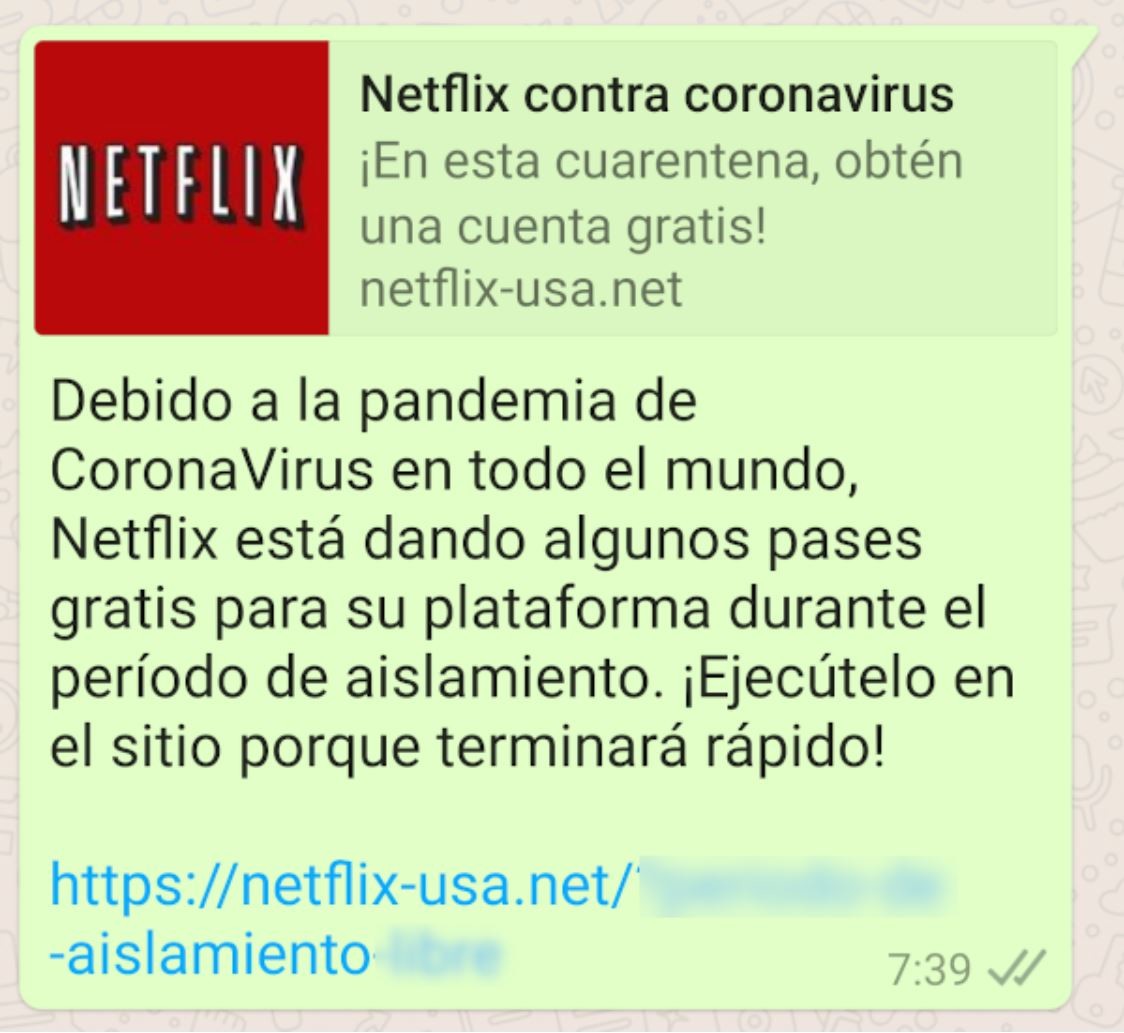

Cuidado, que Netflix no es gratis

Nuestro país, por la virulencia de la pandemia y el interés que ha desatado entre la población, ha sido uno de los objetivos preferidos de los atacantes. De ello están informado los boletines periódicos del Instituto Nacional de Ciberseguridad (Incibe).

En una de sus últimas comunicaciones el Incibe hablaba de un phishing a la plataforma de vídeos Netflix. Era a través de un enlace que se difundía por WhatsApp y que anunciaba una suscripción gratuita a la plataforma como medida para aliviar el confinamiento por la COVID-19.

Desde el organismo recomiendan en las próximas semanas mantener los ojos bien abiertos. Este tipo de ataque podría extenderse de Netflix a otras plataformas de entretenimiento y a otros canales, como el correo electrónico. El objetivo casi siempre es redirigir a la víctima a una página que simula ser legítima para secuestrar sus datos personales y/o bancarios.

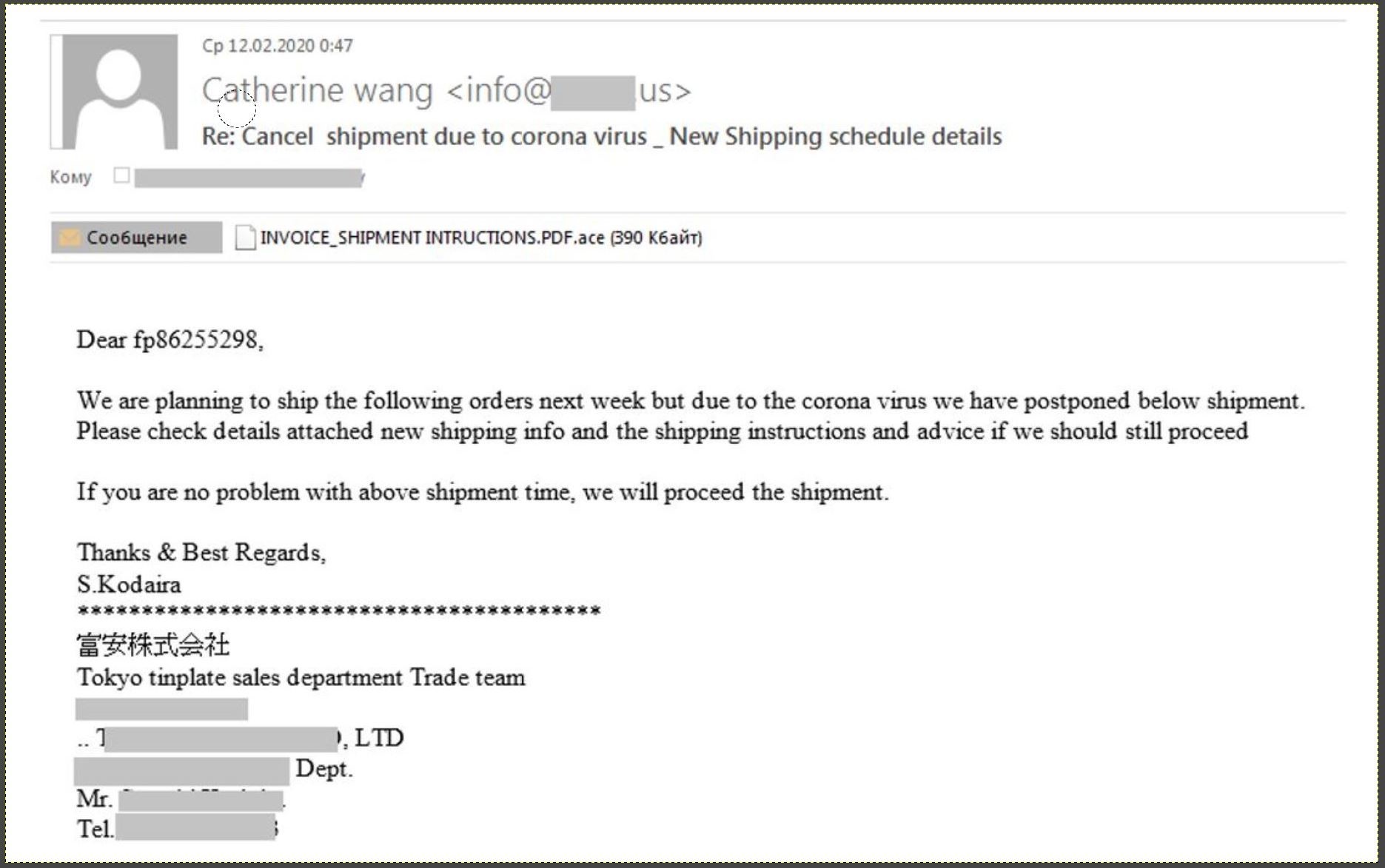

Las empresas importadoras también son un objetivo

La pandemia está afectando al comercio internacional, que se enfrenta a problemas de abastecimiento. Este factor lo están aprovechando también los creadores de phishing con emails falsos. Según el fabricante de antivirus Kaspersky, están proliferando los correos fraudulentos detallando problemas de entrega derivados de la crisis sanitaria. En esas comunicaciones se indica que un proveedor en China no puede fabricar los productos a tiempo. Y piden a la víctima (en este caso una empresa) que facilite la información necesaria para cumplir el pedido.

En otros casos los estafadores hacen referencia a pedidos urgentes, lo que supone una presión adicional para las víctimas. El objetivo principal de estos correos electrónicos es hacer que la víctima abra un archivo adjunto malicioso que infecta el dispositivo. Y da a los ciberdelincuentes el control remoto o el acceso al sistema de la organización. Con el fin de provocar esta apertura, los ciberdelincuentes solicitan a las víctimas que comprueben la información de entrega, pago o detalles del pedido que aparentemente se encuentran en el archivo adjunto.

Mapas del coronavirus fraudulentos

Los móviles también han sufrido la ola de malware relacionada con el coronavirus. A la ingente cantidad de bulos e información fraudulenta que se está difundiendo estos días por redes sociales y servicios de mensajería instantánea como WhatsApp, se unen también las campañas ideadas para hacer daño.

Entre las aplicaciones más buscadas por los usuarios se encuentran las que muestran mapas del coronavirus. En principio estas aplicaciones sirven para conocer si hay gente infectada a nuestro alrededor. Sin embargo, los delincuentes han publicado varias aplicaciones fraudulentas que dicen hacer esto mismo. Aunque que en realidad terminan infectando los dispositivos de sus víctimas.

Estas apps fraudulentas son usadas para obtener información confidencial almacenada en el dispositivo o robar datos de tarjetas de crédito. E incluso cifrar la información guardada para luego pedir un rescate. Tampoco han faltado aquellos mensajes que prometen regalos o ayudas por parte de supermercados con cupones o las suscripciones gratuitas a Netflix de las que hablábamos antes, o gigas de datos para que los usemos en nuestro smartphone.

Los indignantes ataques a hospitales

Pero las amenazas que más repulsa han provocado en la sociedad son aquellas que se están dirigiendo a los hospitales donde los sanitarios trabajan a destajo para atender a los contagiados y salvar vidas. El domingo 22 de marzo, por ejemplo, fue detectado el ransomware NetWalker, que podía haber colapsado los grandes hospitales de este país en un momento muy delicado.

El ataque estaba destinado a bloquear los sistemas informáticos y pedir un rescate a cambio de la clave para liberarlos. NetWalker se transmitió por correo electrónico, aunque la cosa no fue a mayores. Eso sí, desde ese momento a los profesionales sanitarios se les ha pedido extremar la precaución cuando manejen esta herramienta.

Zoom y la videoconferencia también son objetivos

En muchos países se han limitado hasta el extremo los movimientos de las personas. Entre otras medidas, millones y millones de profesionales han sido enviados a casa para seguir desde allí realizando sus tareas. Como consecuencia, ha habido un boom del teletrabajo en toda Europa y en el resto del mundo. También están en sus casas más de 1.000 millones de estudiantes de todo el planeta que siguen como pueden sus clases.

Como resultado de todo esto, ha crecido de forma exponencial el uso de las plataformas de videoconferencia. Y, como no podía ser menos, el interés de los delincuentes por atacarlas. El fabricante israelí de tecnología de ciberseguridad Check Point ha descubierto recientemente una técnica que permite a los cibercriminales identificarse y unirse a las reuniones activas de Zoom.

Se trata de uno de los servicios de colaboración más usados del mundo y que en estos momentos es bajado varios millones de veces al día en las principales tiendas de aplicaciones, como el Play Store de Google o el Apple Store.

Los expertos de Check Point ya reportaron en su momento una vulnerabilidad por medio de la cual los hackers podían generar y verificar fácilmente los ID de las reuniones de esta aplicación para dirigirse a las víctimas.

De esta forma, un intruso podría espiar las conversaciones que se mantienen a través de este servicio. Y, de esta manera, tener acceso a todos los archivos (de sonido, vídeo o cualquier otro tipo de documento) que se comparten durante la reunión.

Google Classroom y Teams

Asimismo, durante las últimas semanas, Check Point ha detectado un importante aumento de nuevos registros de dominios que incluyen el nombre de Zoom. Y muchos de los cuales son sospechosos. Por eso los expertos recomiendan que, ahora más que nunca, los empleados revisen al máximo cualquier enlace o documento que reciban. Hay que asegurarse de que no se trata de un archivo malicioso.

Pero Zoom no es la única solución de videoconferencia que está amenazada. El sitio web oficial classroom.google.com ha sido suplantado por googloclassroom\.com y googieclassroom\.com. Además, Check Point alerta de que también ha descubierto archivos maliciosos con nombres como «zoom-us-zoom_#########.exe» y «microsoft-teams_V#mu#D_##########.exe» (en los que # representan varios dígitos).

En Nobbot | Las señales que debes tener en cuenta para no sufrir engaños en internet

Imágenes | iStock.com/Ridofranz iStock.com/Stevanovicigor Incibe